بررسی ویندوز ۱۰ مایکروسافت (نسخه نهایی)

اوایل مهر ماه سال گذشته بود که مایکروسافت اولین پیشنمایش از ویندوز ۱۰ را منتشر کرد. از آن زمان تا...

شهر ۱۴ ساعته، نمونه یک شهر پایدار

فناوری اطلاعات، انقلابی است که از زمان اختراع تلفن، رادیو، تلویزیون، رایانه و اینترنت به وقوع پیوسته و هماکنون با...

ملاحظات امنیتی برنامههای کاربردی موبایل

اگر شما تلفنهای هوشمند یا سایر دستگاههای همراهی را دارید، احتمالاً از برنامه های کاربردی موبایل –برای بازی، دسترسی به...

مخاطرات به اشتراک گذاری نظیر به نظیر (P2P)

برای به اشتراک گذاری فایلهایی مانند بازی و موسیقی از طریق شبکههای نظیر به نظیر، شما نرمافزاری دانلود میکنید که...

استفاده ایمن از دوربین مبتنی بر IP

دوربین های مبتنی بر شبکه یا اینترنت –که معمولاً به آنها دوربین های مبتنی بر IP گفته می شود- وسایلی برای مشاهده...

آسیب پذیری Shellshock

یک آسیب پذیری امنیتی شناخته شده با عنوان Bash یا مشکلShellshock می تواند برای شرکت های دیجیتالی بزرگ، میزبان های وب در مقیاس...

روشهای جستجو در گوگل

موتورهای جستجو، ابزار اصلی بازیابی اطلاعات دراینترنت محسوب می شوند. گوگل به عنوان یک موتور جستجوی رایگان و قوی، بیشترین درصد جستجوهای وب...

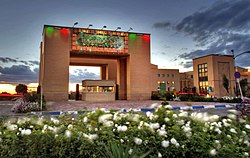

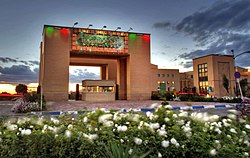

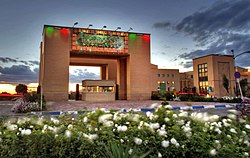

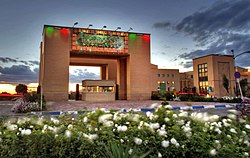

سیزدهمین سمینار آموزشی یک روزه شبکه ی علمی غرب آسیا

سیزدهمین سمینار آموزشی یک روزه شبکه ی علمی غرب آسیا در تاریخ ۱۳۹۲/۰۸/۲۸ برگزار گردید.در این سمینار ۱۰ حمله سایبری...

مروری بر امنیت مرورگرهای وب (قسمت 1)

در سری مقالات مروری بر امنیت مرورگرهای وب، امنیت كنونی مرورگرهای وب، روند تغییرات آن ها در طول چند سال...

آموزش Windows 8

فایل های آموزشی زیر مربوط به دوازدهمین سمینار آموزشی شبکه علمی غرب آسیا با عنوان افزایش سرعت و امنیت رایانه...